Dans un environnement où les attaques se multiplient à une vitesse sans précédent, ESET adopte une stratégie d’innovation continue. L’éditeur renforce sa gamme ESET HOME Security, dédiée aux particuliers, TPE et auto-entrepreneurs, en y intégrant des technologies de détection comportementale et de restauration post-Ransomware, issues de ses solutions professionnelles.

Cette nouvelle génération de sécurité grand public s’appuie sur une architecture multicouche pilotée par l’IA, capable de détecter, isoler et réparer automatiquement les systèmes infectés sans intervention manuelle.

Une protection proactive fondée sur l’analyse comportementale

L’une des avancées majeures réside dans la restauration post-Ransomware. Inspirée des environnements d’entreprise, cette fonction sauvegarde en temps réel les fichiers sensibles dès la détection d’un comportement suspect, avant même que le ransomware ne chiffre le système. Une fois la menace neutralisée, les fichiers sont restaurés automatiquement, minimisant les pertes de données et les interruptions d’activité.

ESET complète ce dispositif par un inspecteur de sécurité web, une innovation basée sur l’analyse du code HTML en temps réel. Contrairement aux filtres de réseau traditionnels, ce moteur identifie les scripts malveillants intégrés aux pages web ou injectés via des publicités compromises. Résultat : une protection dynamique contre l’hameçonnage, les redirections furtives et les attaques par zero-day web.

Surveillance du microphone et protection de la vie privée : l’IA au service de la confidentialité

La surveillance intelligente du microphone vient renforcer le volet confidentialité. Grâce à un modèle de détection des accès non autorisés, ESET alerte instantanément l’utilisateur dès qu’une application tente d’activer le micro sans consentement. Sur Windows, cette fonctionnalité repose sur une analyse contextuelle des processus système, bloquant les accès malveillants sans interférer avec les applications de confiance (visioconférence, outils audio professionnels, etc.).

L’ajout du VPN Premium — désormais inclus dès la version Home Security Premium — parachève cette protection intégrée. En chiffrant l’ensemble du trafic internet, il empêche la corrélation des données entre différents points d’accès, offrant ainsi une navigation anonyme et sécurisée, essentielle pour les travailleurs hybrides et les télétravailleurs.

Une gestion unifiée via la plateforme ESET HOME

Toutes ces fonctionnalités sont pilotées depuis ESET HOME, la console de gestion centralisée du groupe.

Les administrateurs domestiques et dirigeants de TPE disposent ainsi d’une vue globale de leur parc d’appareils, d’un suivi en temps réel des alertes, et d’une capacité de déploiement à distance.

Cette plateforme cloud offre une interopérabilité complète entre Windows, macOS, Android et iOS, garantissant une expérience de cybersécurité homogène sur l’ensemble de l’écosystème numérique.

Compatibilité et intégration technologique : focus Windows et macOS

Pour Windows :

- Restauration post-Ransomware : sauvegarde automatique et restauration autonome après neutralisation de la menace.

- Surveillance du microphone : détection comportementale et blocage des accès non autorisés.

- Inspecteur de sécurité web : moteur d’analyse HTML dynamique pour contrer l’hameçonnage et les scripts malveillants.

Pour macOS :

- Compatibilité macOS Tahoe (macOS 15) assurant une intégration native.

- Support HTTPS et HTTP/3 pour renforcer la sécurité des communications.

- Contrôle intelligent des périphériques externes, avec gestion fine des accès et des transferts pour éviter les fuites de données.

ESET Cyber Security pour macOS capitalise sur une approche adaptative : la solution ajuste ses politiques de défense selon le comportement utilisateur et le contexte applicatif, un pas de plus vers une cybersécurité contextuelle et personnalisée.

Une stratégie d’anticipation alimentée par 11 laboratoires dans le monde

ESET s’appuie sur un réseau de 11 laboratoires de recherche répartis sur plusieurs continents pour analyser, corréler et anticiper les nouvelles menaces. Cette infrastructure mondiale de veille cyber exploite le machine learning et la threat intelligence pour mettre à jour les signatures et modèles comportementaux en temps réel.

Selon Thierry Defois, Directeur des opérations d’ESET France et Afrique Francophone :

« L’approche à 360° d’ESET repose sur la complémentarité entre la détection comportementale, la remédiation automatisée et la confidentialité renforcée. Nos solutions anticipent la menace avant qu’elle ne frappe. »

Vers une cyberhygiène intégrée et accessible

En combinant automatisation, IA et analyse comportementale, ESET redéfinit la protection grand public autour d’un principe : la cyberhygiène par défaut.

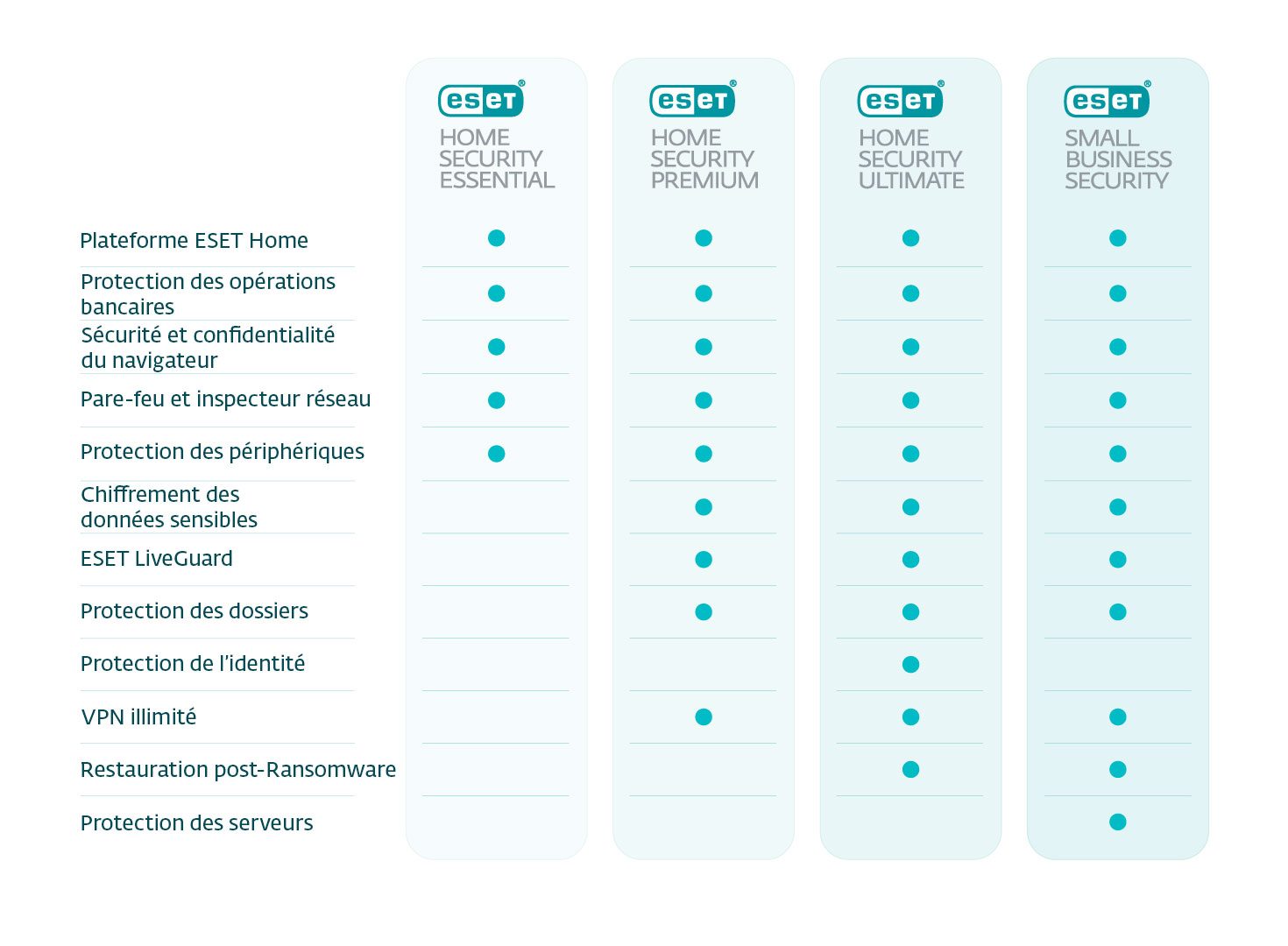

Les solutions ESET HOME Security et ESET Small Business Security incarnent cette vision : une cybersécurité unifiée, évolutive et invisible, qui protège sans complexifier l’expérience utilisateur.

Plus d’informations sur ESET HOME Security ici.

Plus d’informations sur ESET Small Business Security ici.