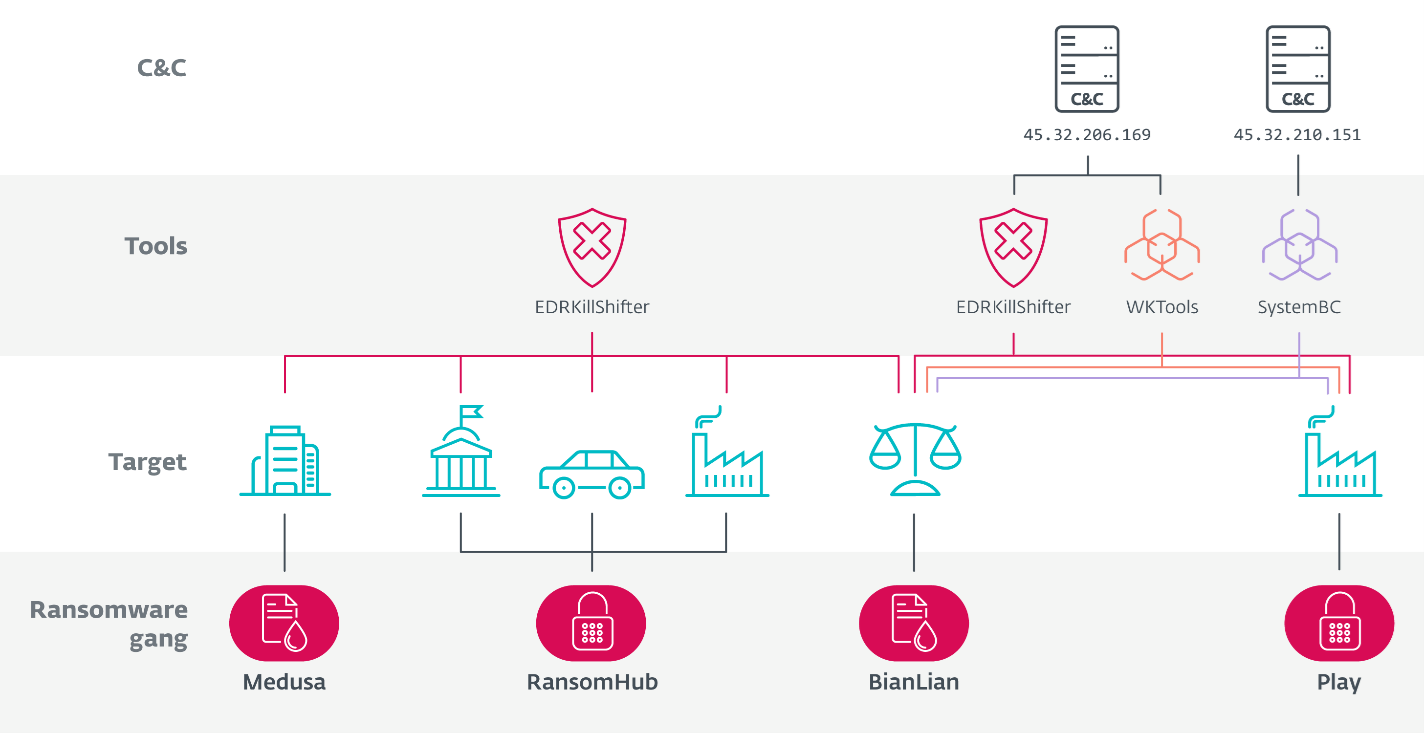

Une nouvelle étude d’ESET Research met en lumière l’ascension rapide du groupe cybercriminel RansomHub, un acteur désormais central dans le modèle Ransomware-as-a-Service (RaaS). Cette progression est grandement facilitée par le développement et l’utilisation d’un outil sophistiqué : EDRKillShifter, conçu spécifiquement pour neutraliser les solutions de détection et de réponse sur les endpoints (EDR).

L’analyse d’ESET révèle que RansomHub s’est rapidement imposé comme un acteur clé du modèle RaaS, succédant à d’autres groupes majeurs tels que LockBit et BlackCat. Cette transition s’inscrit dans un contexte cybercriminel en constante évolution, marqué par des dynamiques complexes :

- Repli de Groupes Établis : Le retrait des groupes LockBit et BlackCat a initialement suggéré un recul de la menace, créant un vide que de nouveaux acteurs comme RansomHub ont rapidement comblé.

- Augmentation des Victimes : Paradoxalement, le nombre de victimes publiquement identifiées a augmenté de 15 %. Cette hausse significative est directement attribuée à l’émergence de RansomHub, soulignant l’impact de ce groupe sur le paysage des ransomwares.

- Baisse des Paiements : Simultanément, une baisse de 35 % des paiements de rançons a été observée, indiquant un changement potentiel dans les stratégies des victimes (refus de payer, amélioration des techniques de restauration des données) ou une évolution des tactiques des attaquants.

Stratégie d’Affiliation de RansomHub et Implications pour la Tunisie

RansomHub a mis en place une stratégie d’affiliation attractive, lançant sa campagne de recrutement via le forum cybercriminel RAMP dès février 2024. Ce modèle économique, centré sur une répartition des bénéfices avantageuse pour les affiliés (qui conservent 90 % des rançons perçues, ne reversant que 10 % au groupe central), attire de nombreux acteurs malveillants et contribue à l’expansion rapide du groupe.

Pour les entreprises tunisiennes, il est crucial de comprendre les implications de cette stratégie d’affiliation :

- Menace Accrue : La facilité avec laquelle les cybercriminels peuvent s’affilier à des groupes comme RansomHub augmente le risque d’attaques ciblées contre les organisations tunisiennes.

- Adaptation Nécessaire : Les entreprises doivent adapter leurs stratégies de cybersécurité pour faire face à des attaquants potentiellement plus nombreux et mieux équipés.

- Vigilance Proactive : Bien que RansomHub impose des restrictions géographiques (interdisant les attaques contre des cibles situées dans les pays de la Communauté des États indépendants (CEI), ainsi qu’à Cuba, en Corée du Nord et en Chine)), le paysage des menaces évolue rapidement. Une approche proactive est donc essentielle.

EDRKillShifter : Un Défi Technologique Majeur pour la Cybersécurité

Pour optimiser l’efficacité de ses affiliés, RansomHub fournit un outil spécialisé : EDRKillShifter. Cet outil représente un défi technologique majeur, car il est conçu pour désactiver les solutions EDR, qui jouent un rôle crucial dans la détection et la réponse aux menaces sur les endpoints.

Jakub Souček, chercheur chez ESET, souligne l’importance de cet outil : « Contrairement aux pratiques habituelles où chaque affilié doit développer ses propres techniques d’évasion, RansomHub fournit directement un outil performant à ses partenaires ».

EDRKillShifter se distingue par sa sophistication technique, exploitant des vulnérabilités système avancées :

- Installation de Pilotes Vulnérables : L’attaquant installe un pilote système légitime, mais comportant des failles de sécurité connues. Cette étape, souvent négligée dans les dispositifs de sécurité classiques, constitue une porte d’entrée critique.

- Exploitation des Vulnérabilités : Ces vulnérabilités sont ensuite exploitées pour élever les privilèges de l’attaquant au niveau du système, lui conférant un contrôle étendu sur la machine compromise.

- Neutralisation des Processus EDR : Les privilèges élevés sont utilisés pour interrompre ou désactiver les processus et services associés aux solutions EDR, les rendant ainsi inefficaces. Cette neutralisation, effectuée en profondeur au niveau du système, permet aux attaquants d’opérer sans être détectés.

Cette technique sophistiquée permet aux affiliés de RansomHub de déployer leurs ransomwares sans être détectés, soulignant la nécessité pour les entreprises tunisiennes de mettre en œuvre des stratégies de défense en profondeur et de se tenir à jour sur les dernières menaces. La capacité d’EDRKillShifter à compromettre l’intégrité même des outils de sécurité souligne l’escalade constante dans la course entre attaquants et défenseurs.

Recommandations pour Renforcer la Cybersécurité en Tunisie

Face à l’émergence de RansomHub et à la disponibilité d’outils comme EDRKillShifter, les entreprises tunisiennes doivent adopter une approche proactive et renforcer leurs défenses à plusieurs niveaux :

- Solutions EDR Avancées : Il est impératif d’investir dans des solutions EDR de nouvelle génération, capables de détecter et de contrer les techniques d’évasion sophistiquées. Ces solutions doivent intégrer des mécanismes de détection comportementale, d’analyse heuristique et d’intelligence artificielle pour identifier les menaces les plus récentes.

- Gestion Rigoureuse des Vulnérabilités : Une gestion proactive des vulnérabilités est essentielle. Cela implique la mise en place de processus robustes pour identifier, évaluer et corriger les failles de sécurité, non seulement au niveau des applications, mais aussi au niveau du système d’exploitation et des pilotes. L’automatisation de ces processus est fortement recommandée.

- Principes de Sécurité Défensive : L’application rigoureuse des principes de sécurité défensive est cruciale. Cela inclut le principe du moindre privilège (limiter les droits d’accès des utilisateurs et des applications au strict nécessaire), la segmentation du réseau (diviser le réseau en zones isolées pour limiter la propagation des attaques) et le durcissement des systèmes (configurer les systèmes pour réduire leur surface d’attaque).

- Formation Continue et Sensibilisation : La formation continue des équipes de sécurité et la sensibilisation de tous les employés aux risques de ransomwares sont indispensables. Les employés doivent être formés à reconnaître les tentatives de phishing, à adopter des pratiques de navigation sécurisées et à comprendre l’importance de la sécurité des données. Des simulations d’attaques peuvent être un outil efficace pour tester et améliorer la préparation des employés.

- Collaboration et Partage d’Informations : La collaboration active entre les entreprises, les organismes gouvernementaux (comme l’ANSI) et les fournisseurs de solutions de sécurité est essentielle. Le partage d’informations sur les menaces, les techniques d’attaque et les meilleures pratiques permet à tous les acteurs de mieux anticiper et contrer les nouvelles menaces.

- Stratégie de Sauvegarde et de Restauration : Une stratégie de sauvegarde et de restauration robuste est indispensable pour minimiser l’impact d’une attaque de ransomware. Les sauvegardes doivent être régulières, automatisées, stockées hors site et testées régulièrement pour garantir leur intégrité et leur restaurabilité.

- Plan de Réponse aux Incidents : Un plan de réponse aux incidents bien défini et régulièrement mis à jour est crucial. Ce plan doit détailler les procédures à suivre en cas d’attaque, les rôles et responsabilités de chaque membre de l’équipe, les canaux de communication à utiliser et les étapes à suivre pour restaurer les opérations normales.

Un Appel à l’Action pour la Cybersécurité en Tunisie

L’analyse d’ESET met en lumière une tendance inquiétante : la prolifération d’outils spécialisés dans le contournement des solutions EDR, comme EDRKillShifter. Ce phénomène souligne l’adaptation constante des tactiques des cybercriminels et représente un défi majeur pour la cybersécurité en Tunisie. Face à cette menace évolutive, il est impératif que les entreprises tunisiennes adoptent une approche proactive, multicouche et fondée sur une collaboration étroite entre tous les acteurs concernés. La protection des infrastructures numériques du pays et la préservation de la confiance dans l’économie numérique en dépendent.

Pour une analyse technique détaillée de RansomHub et de l’outil EDRKillShifter, consultez le rapport complet d’ESET Research : 🔗 Shifting the sands of RansomHub’s EDRKillShifter – WeLiveSecurity.com