L’intégration de l’intelligence artificielle dans l’écosystème cybercriminel franchit une étape critique. ESET Research a identifié PromptSpy, le premier malware Android dont la chaîne d’exécution repose structurellement sur l’IA générative. Après la découverte de PromptLock en août 2025, cette nouvelle famille de spywares démontre que l’IA n’est plus un simple gadget de conception, mais un moteur de persistance dynamique.

Analyse du vecteur de persistance : L’IA comme orchestrateur d’UI

La singularité de PromptSpy réside dans son exploitation de l’API du modèle Gemini de Google. Plutôt que d’utiliser des scripts statiques pour masquer son activité, le malware interroge le LLM (Large Language Model) pour analyser le contexte visuel de l’appareil.

L’IA fournit des instructions précises pour verrouiller l’application malveillante dans la liste des « Recents » (multitâche). En simulant l’activation de l’icône de cadenas présente sur de nombreuses surcouches Android, PromptSpy empêche le système ou l’utilisateur de purger le processus en arrière-plan.

« L’IA permet au malware de s’affranchir des différences de fragmentation d’Android. Il devient agnostique du modèle de smartphone ou de la version de l’OS », précise Lukáš Štefanko, chercheur senior chez ESET.

Anatomie technique de la charge utile

Le cœur transactionnel de PromptSpy est l’exfiltration massive de données, facilitée par une architecture modulaire :

- Module VNC (Virtual Network Computing) : Le malware déploie un serveur VNC permettant un contrôle distant intégral (Remote Access).

- Abus des Services d’Accessibilité : PromptSpy détourne ces services pour générer des superpositions invisibles (overlays), bloquant toute tentative de désinstallation manuelle dans les paramètres système.

- Chiffrement AES : Les communications avec le serveur de Command & Control (C2) sont protégées par un chiffrement AES robuste, compliquant l’analyse de flux réseau.

- Data Harvesting : Capture systématique des entrées sur l’écran de verrouillage (Keylogging visuel) et enregistrement vidéo continu de l’activité utilisateur.

Ciblage et Attribution : L’opération « MorganArg »

Le malware se propage sous l’alias MorganArg, usurpant l’identité visuelle de la banque JP Morgan Chase. Les indices linguistiques et la version en cache du site de diffusion pointent vers une campagne ciblée sur l’Argentine.

Bien que le modèle d’IA et le « prompt » associé soient actuellement codés en dur dans le binaire (empêchant une mutation dynamique côté serveur), cette approche en « Proof of Concept » (PoC) montre une scalabilité inquiétante pour les futures variantes.

Évitement et Remédiation

PromptSpy évite le Google Play Store et privilégie le sideloading via des sites dédiés. En tant que partenaire de l’App Defense Alliance, ESET a partagé ces signatures avec Google, garantissant une détection par Google Play Protect.

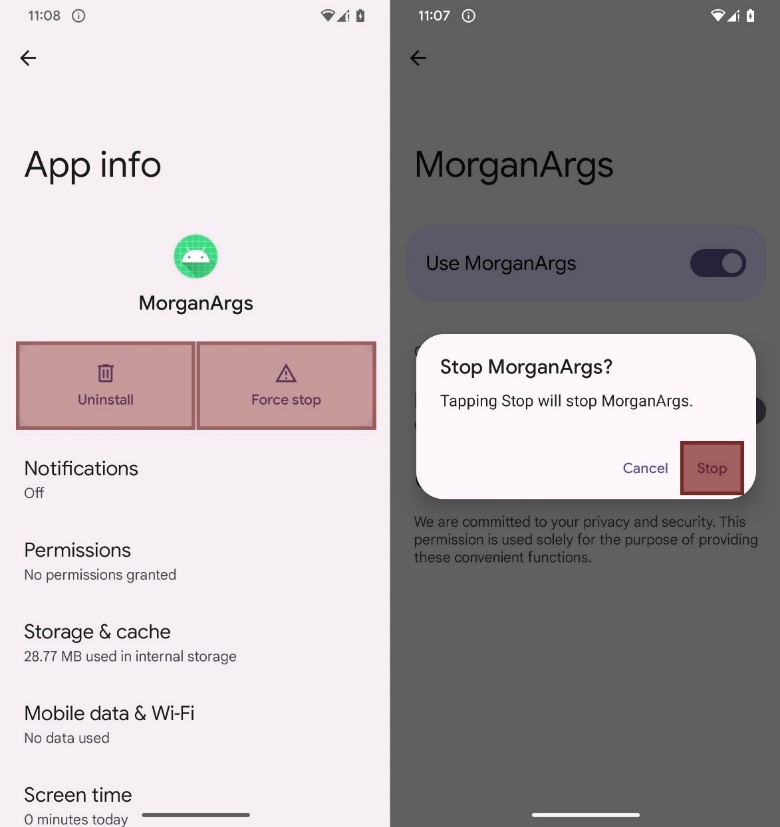

Protocole de désinfection ESET : En raison du verrouillage des services d’accessibilité, la suppression nécessite une interruption de la couche applicative tierce :

- Boot en Mode Sans Échec (Safe Mode).

- Navigation vers Paramètres > Applications > MorganArg.

- Exécution de la désinstallation (les services de superposition étant inactifs dans ce mode).

L’émergence de PromptSpy confirme que la flexibilité offerte par la GenAI est désormais un levier d’automatisation pour l’ingénierie sociale et la persistance logicielle.